🚨 Más herramientas ≠ más seguridad.

Si tu empresa tiene:

❌️ Alertas constantes.

❌️ Sistemas que no se integran.

❌️ Respuesta lenta.

👉Tenés un problema real.

🔥 Cortex XSIAM de @paloaltontwks cambia el enfoque:

✔️ Centraliza toda la seguridad.

✔️ Usa IA para reducir el ruido.

✔️ Automatiza la respuesta.

✔️ Acelera tu SOC.

💡 ¿Y lo mejor?

Podés implementarlo sin reemplazar todo lo que ya tenés.

En B2CLOUD lo integramos con tu entorno y lo operamos desde nuestro SOC.

⚡️ Menos complejidad. Más control. Mejor seguridad.

📩 Hablemos.

#Ciberseguridad #SOC #IA #CyberSecurity #Empresas Tecnologia

En esta Pascua queremos tomarnos un momento para valorar lo que realmente impulsa nuestro crecimiento: las personas, la confianza y el trabajo en equipo.

Así como esta fecha simboliza renovación y nuevos comienzos, también nos invita a seguir construyendo, aprendiendo y evolucionando juntos.

Desde B2CLOUD, les deseamos unas muy felices Pascuas, llenas de momentos significativos y nuevas oportunidades.

#Pascuas #Equipo #Innovación #B2CLOUD

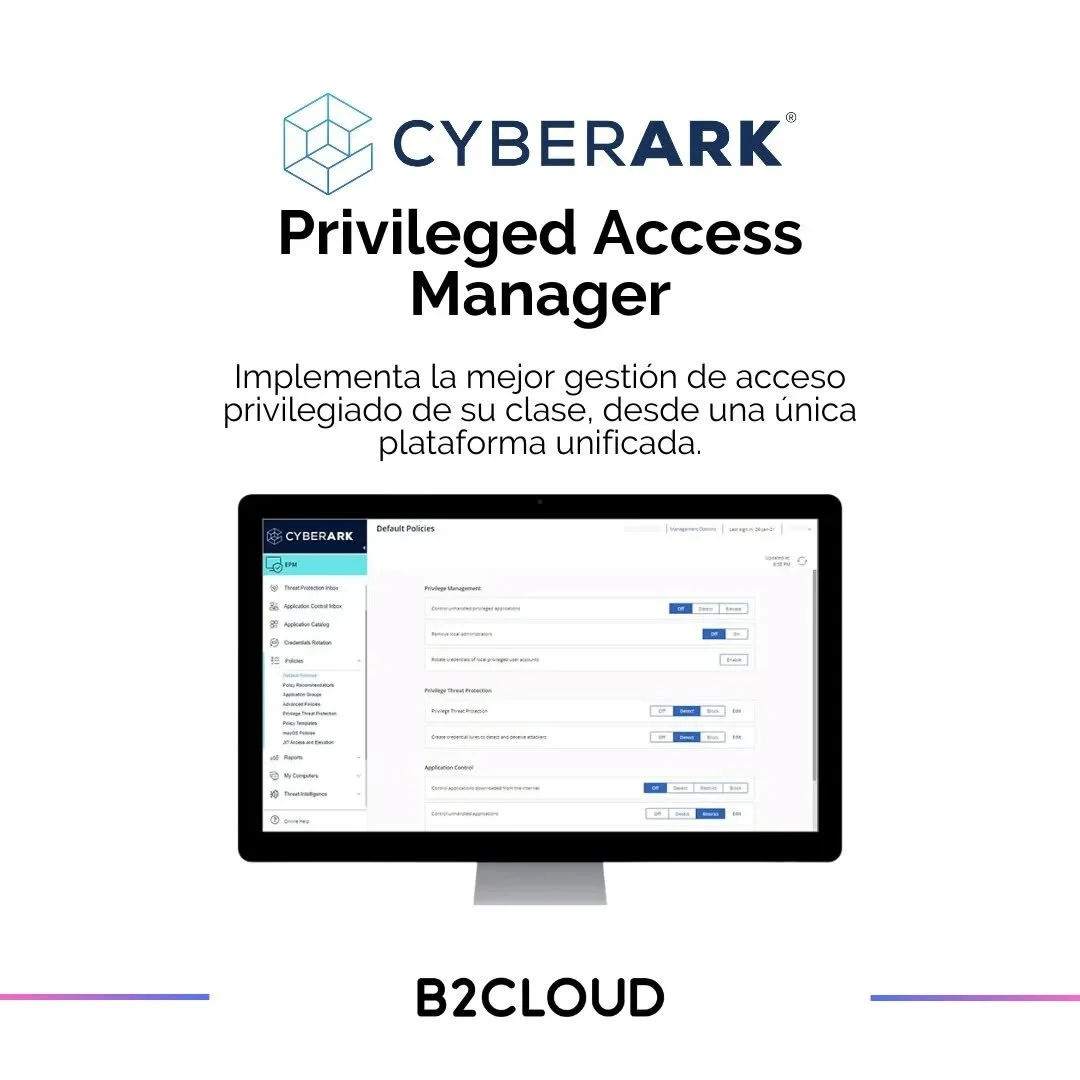

🔐 El mayor riesgo de seguridad no siempre viene de afuera.

Muchas veces empieza con algo simple:

👉 una contraseña de administrador.

👉 una cuenta privilegiada sin control.

👉 un acceso que nadie está monitoreando.

Los atacantes lo saben.

Las credenciales privilegiadas son uno de los principales objetivos porque permiten acceder a sistemas críticos y datos sensibles dentro de la organización.

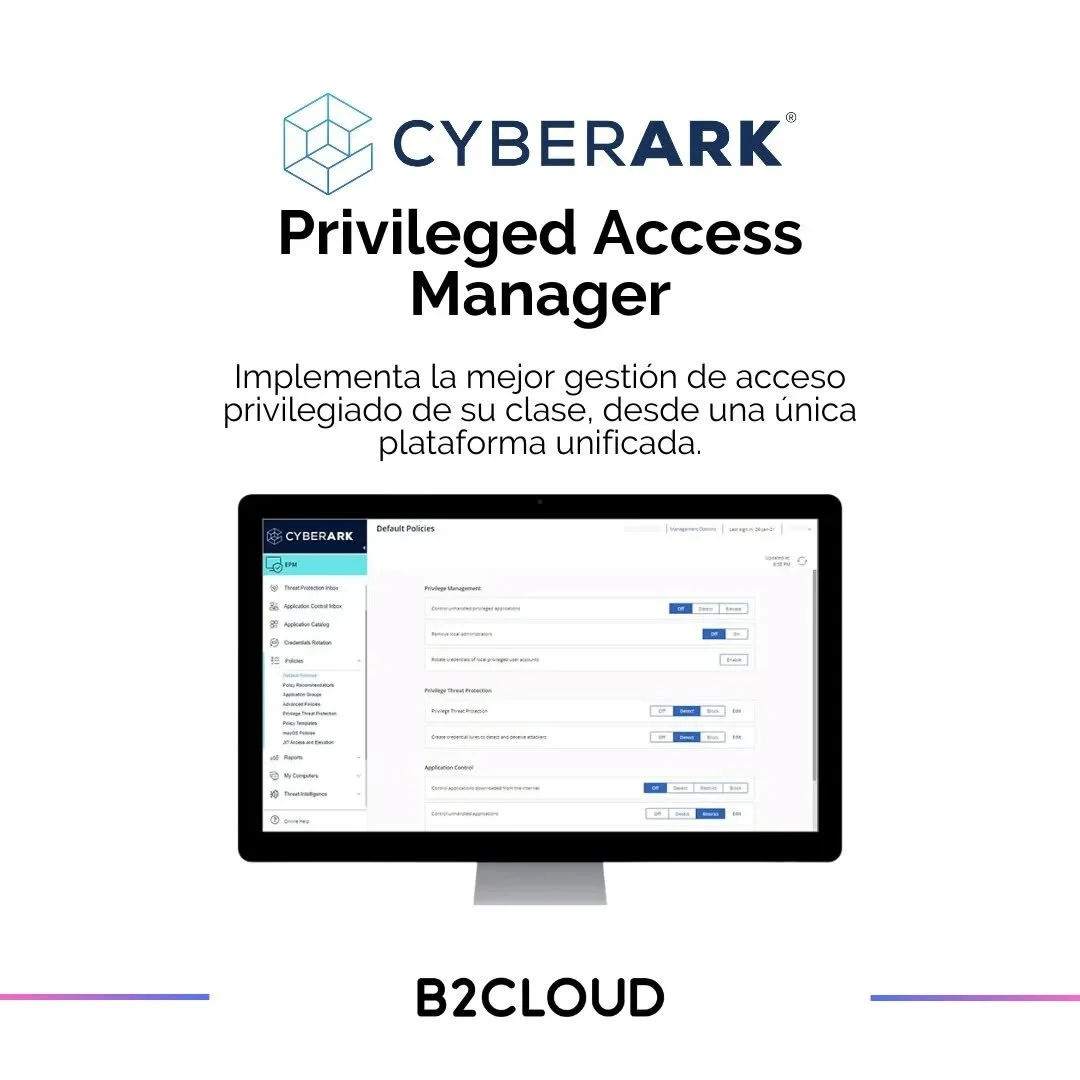

Con @cyberark_corp Privileged Access Manager (PAM) podés:

✔️ Proteger credenciales críticas.

✔️ Controlar quién accede y cuándo.

✔️ Registrar y auditar sesiones privilegiadas.

✔️ Automatizar la rotación de contraseñas.

✔️ Reducir el riesgo de accesos no autorizados.

Porque no se trata solo de tener acceso…

Se trata de tener el control del acceso.

En B2CLOUD acompañamos a las organizaciones a proteger sus identidades y accesos privilegiados con soluciones líderes como @cyberark_corp .

#CyberArk #PAM #CyberSecurity #IdentitySecurity #B2CLOUD

Por segundo año consecutivo dijimos presente en el @onersac_community 🔐.

Una experiencia increíble que pudimos compartir junto a nuestros clientes, a quienes invitamos y acompañamos durante toda la semana 🙌.

Vivimos una agenda intensa, con foco en lo que viene:

→ Seguridad en la era de la IA.

→ Criptografía post-cuántica.

→ Estrategias reales de CISO.

→ Zero Trust, OT, ransomware y mucho más.

También tuvimos la oportunidad de participar en espacios exclusivos junto a socios comerciales como @paloaltontwks , @cyberark_corp , #Orca, @firemonlife y más.

Creemos profundamente en estos espacios: aprender, compartir y construir juntos el futuro de la ciberseguridad.

Gracias a todos los que fueron parte 🤝

#RSAC #Cybersecurity #RSAConference #InfoSec #Networking #B2Cloud

¿Sabías que cada acción dentro de un sistema deja un registro?

Ese registro se llama log.

Los logs guardan información sobre lo que ocurre en sistemas, redes y aplicaciones, como:

📊 Accesos de usuarios.

⚙️ Cambios en configuraciones.

🚨 Intentos de acceso no autorizados.

💻 Errores o fallas del sistema

¿Por qué son tan importantes para la seguridad?

Porque permiten:

✔️ detectar comportamientos sospechosos.

✔️ investigar incidentes.

✔️ identificar ataques.

✔️ mejorar la visibilidad del entorno.

Sin logs, muchas amenazas pueden pasar desapercibidas durante semanas o meses.

Desde B2CLOUD, a través de BITU INFO, compartimos información para ayudarte a entender mejor los riesgos del mundo digital.

#CyberSecurity #Logs #BITUINFO #B2CLOUD #SeguridadInformática

🚨 Los ataques no empiezan cuando el malware se ejecuta.

Empiezan mucho antes.

En foros clandestinos.

En campañas de phishing.

En infraestructura maliciosa que todavía no fue utilizada.

Las empresas sin Cyber Threat Intelligence muchas veces detectan el ataque cuando ya es demasiado tarde.

❌️ Pérdida de datos.

❌️ Ransomware.

❌️ Interrupciones operativas.

❌️ Daño reputacional.

Con LevelBlue Cyber Threat Intelligence podés:

✔️ Anticipar amenazas.

✔️ Identificar actores maliciosos

✔️ Mejorar la detección

✔️ Tomar decisiones basadas en inteligencia real

En B2CLOUD ayudamos a nuestros clientes a anticiparse a los ciberataques.

Porque en seguridad, la información correcta en el momento correcto cambia todo.

#CyberSecurity #ThreatIntelligence #B2CLOUD #LevelBlue

Hoy, 24 de marzo, nos detenemos a recordar.

En el Día Nacional de la Memoria por la Verdad y la Justicia, reafirmamos la importancia de mantener viva la memoria colectiva, de honrar a las víctimas de la última dictadura y de seguir construyendo una sociedad basada en el respeto, la verdad y la justicia.

Recordar es un acto presente. Es una forma de aprender, de generar conciencia y de comprometernos con un futuro donde los derechos humanos sean siempre una prioridad.

Desde B2CLOUD, acompañamos este día con respeto y reflexión.

Nunca Más.

#24DeMarzo #MemoriaVerdadYJusticia #NuncaMás #DerechosHumanos

🔐 BITU INFO | Ataques internos: cuando el riesgo no viene de afuera

En ciberseguridad solemos enfocarnos en amenazas externas. Sin embargo, muchos incidentes de seguridad se originan dentro de la propia organización.

Los llamados ataques internos (insider threats) ocurren cuando personas con acceso legítimo a los sistemas —empleados, ex empleados o proveedores— utilizan ese acceso de forma indebida o cometen errores que comprometen la seguridad.

Estos incidentes pueden implicar:

• Exposición de información sensible

• Uso indebido de credenciales

• Filtración o extracción de datos

• Accesos innecesarios a sistemas críticos

Mitigar este riesgo requiere una combinación de tecnología, procesos y concientización.

Algunas prácticas clave:

✔️ Gestión de identidades y accesos (IAM)

✔️ Principio de menor privilegio

✔️ Auditorías y monitoreo de actividad

✔️ Programas de capacitación en seguridad

Porque en ciberseguridad, no todas las amenazas vienen de afuera.

#BITUINFO #Ciberseguridad #CyberSecurity #SeguridadDigital #Tecnología

Tu aplicación web puede estar siendo atacada ahora mismo… sin que lo sepas.

Bots automatizados recorren Internet buscando vulnerabilidades para explotar fallas, robar datos o interrumpir servicios.

Hoy la pregunta ya no es si tu aplicación será atacada, sino cuándo.

🔐 @cloudflare WAF protege tus aplicaciones y APIs bloqueando tráfico malicioso antes de que llegue a tu infraestructura.

Con esta solución podés:

✔️ Detener ataques como SQL Injection y XSS

✔️ Bloquear bots maliciosos automáticamente

✔️ Proteger aplicaciones y APIs en tiempo real

✔️ Mantener el rendimiento sin afectar la experiencia del usuario

En B2CLOUD ayudamos a las empresas a proteger sus aplicaciones con soluciones de seguridad cloud de nivel empresarial.

🚀 Porque cuando tu negocio depende de aplicaciones web, la seguridad no puede esperar.

#Cloudflare #WAF #CloudSecurity #CyberSecurity #AppSecurity B2CLOUD

🔐 ¿Sabés qué es un ataque de fuerza bruta?

Es un tipo de ataque donde un hacker intenta adivinar contraseñas probando miles de combinaciones automáticamente hasta encontrar la correcta.

🚨 Aunque parezca básico, sigue siendo uno de los métodos más usados para vulnerar sistemas.

👀 Se puede detectar si aparecen señales como:

▪️Muchos intentos de login fallidos

▪️Accesos desde ubicaciones sospechosas

▪️Intentos repetidos contra una misma cuenta

🛡 ¿Cómo prevenirlo?

✔️ Contraseñas seguras

✔️ Autenticación multifactor

✔️ Monitoreo de accesos

✔️ Sistemas de detección de intrusiones

En B2CLOUD ayudamos a las empresas a proteger su infraestructura y detectar amenazas antes de que se conviertan en un problema.

💡 La seguridad no empieza cuando ocurre el ataque. Empieza antes.

#Ciberseguridad #SeguridadIT #CloudSecurity #B2CLOUD